Intel AMT et MeshCommander : Guide complet de la gestion à distance hors bande des stations de travail d’entreprise (2026)

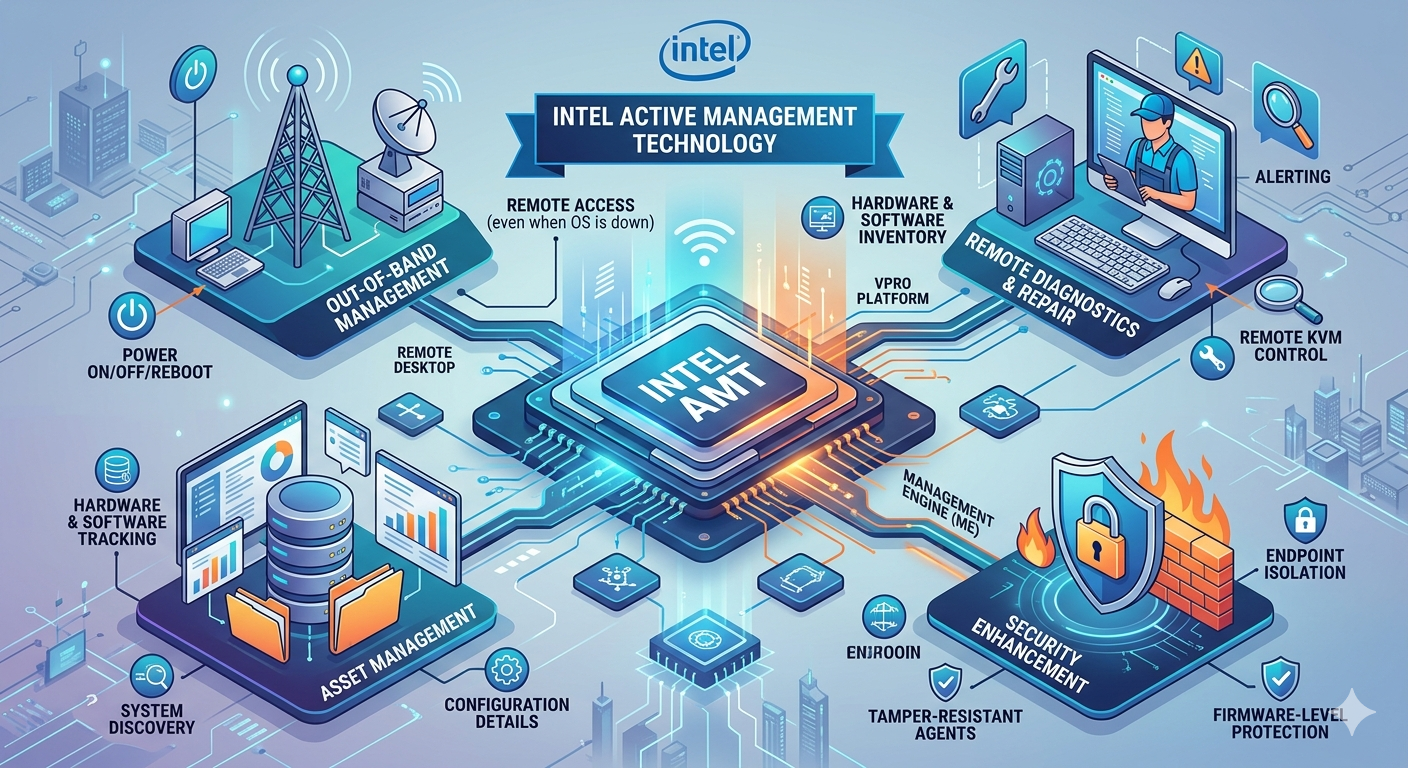

Qu'est-ce qu'Intel AMT ?

La technologie Intel Active Management Technology (AMT) est une fonctionnalité de gestion hors bande (OOB) intégrée aux processeurs et chipsets Intel vPro. Contrairement aux outils de bureau à distance classiques (RDP, TeamViewer), l'AMT fonctionne indépendamment du système d'exploitation : elle reste opérationnelle même si l'ordinateur est éteint, si le système d'exploitation a planté ou si le pilote réseau est défaillant.

Considérez-le comme l'IPMI pour stations de travail. Alors que l'IPMI est présent sur les serveurs dotés de contrôleurs de gestion de carte mère (BMC) dédiés, Intel AMT offre les mêmes fonctionnalités aux ordinateurs de bureau et portables professionnels : HP EliteDesk, stations de travail HP Z, Dell OptiPlex, Lenovo ThinkCentre, etc. AMT s'exécute sur un microcontrôleur dédié intégré au chipset (l'Intel Management Engine, ou ME), alimenté par une tension de veille, ce qui lui permet de rester actif même lorsque le processeur principal est éteint.

Concrètement, cela signifie qu'un administrateur système peut allumer à distance un poste de travail à 2 h du matin, accéder à son BIOS, monter une image ISO virtuelle et réinstaller le système d'exploitation, le tout sans jamais toucher à la machine physique. Pour les organisations gérant des dizaines, voire des centaines de postes de travail répartis sur plusieurs sites, c'est une véritable révolution.

Intel AMT vs IPMI : Principales différences

| Fonctionnalité | Intel AMT | IPMI / BMC |

|---|---|---|

| Matériel cible | Ordinateurs de bureau et portables professionnels (vPro) | Serveurs |

| Matériel dédié | Intel ME (intégré au chipset) | Puce BMC dédiée + carte réseau |

| Télécommande KVM | ✅ Oui (via le protocole RFB/VNC) | ✅ Oui (via iKVM) |

| Contrôle de puissance | ✅ Marche/Arrêt/Réinitialisation/Veille | ✅ Marche/Arrêt/Réinitialisation/Cycle |

| Médias virtuels | ✅ Redirection IDE (ISO/IMG) | ✅ CD/USB virtuel |

| Série sur réseau local | ✅ Oui | ✅ Oui |

| Carte réseau hors bande | Partagé avec la carte réseau hôte (port 16992/16993) | NIC de gestion dédiée |

| Protocole réseau | HTTP/SOAP (WS-Management), TLS | IPMI sur réseau local, Redfish (moderne) |

| Coût | Inclus avec le processeur vPro | Ajoute environ 50 à 200 $ à la nomenclature du serveur |

| Prise en charge WiFi OOB | ❌ Non (câblé uniquement pour OOB) | ❌ Non |

La principale limitation d'Intel AMT par rapport à IPMI serveur réside dans le partage du port réseau physique de l'hôte. Il n'existe pas de carte réseau hors bande dédiée. Cependant, le trafic AMT utilise une pile IP distincte au sein d'Intel ME ; ainsi, même en cas de défaillance de la pile réseau du système d'exploitation, AMT peut toujours recevoir des connexions sur ses propres ports (16992 pour HTTP, 16993 pour HTTPS/TLS).

Matériel pris en charge

Intel AMT requiert une plateforme certifiée vPro ; cela signifie que le processeur, le chipset (et souvent la carte réseau) doivent être compatibles. Voici les modèles de stations de travail professionnelles les plus courants :

Série HP EliteDesk

- HP EliteDesk 800 G3 — Intel Core i5/i7-7xxx (Kaby Lake), vPro, AMT 11.x

- HP EliteDesk 800 G4 — Intel Core i5/i7-8xxx (Coffee Lake), vPro, AMT 12.x

- HP EliteDesk 800 G5 — Intel Core i5/i7-9xxx (Coffee Lake Refresh), vPro, AMT 12.x

- HP EliteDesk 880 G6 — Intel Core i5/i7-10xxx (Comet Lake), vPro, AMT 14.x

- HP EliteDesk 800 G8 — Intel Core i5/i7-11xxx (Tiger Lake), vPro, AMT 15.x

Série de stations de travail HP Z

- HP Z240 / Z2 G4/G5 — Stations de travail d'entrée de gamme, vPro en option

- HP Z4 G4 / Z6 G4 — Haut de gamme, Intel Xeon W ou Core i9, vPro disponible

Autres fournisseurs

- Dell OptiPlex 7060/7070/7080/7090

- Lenovo ThinkCentre M720/M920

- Stations de travail Dell Precision 3xxx/5xxx

Comment vérifier la compatibilité AMT : vérifiez si le modèle du processeur se termine par une désignation vPro (par exemple, Intel Core i7-8700 vs i7-8700K — le suffixe K indique un modèle grand public, sans version vPro). Vous pouvez également utiliser la commande Get-WmiObject -Namespace root\INTEL_ME -Class ME_System dans PowerShell ou rechercher l’option MEBx dans la configuration du BIOS.

Prérequis

Avant de commencer, assurez-vous d'avoir les éléments suivants en place :

- Processeur et chipset compatibles vPro — Tous les processeurs Core i5/i7 ne prennent pas en charge vPro. Consultez la base de données Intel ARK :

https://ark.intel.com - Activation du firmware AMT dans le BIOS : HP livre la plupart des unités EliteDesk avec le firmware AMT désactivé par défaut. Il doit être activé dans MEBx (Management Engine BIOS Extension).

- Connexion Ethernet filaire — Le mode hors bande AMT fonctionne uniquement sur un réseau local câblé. Le Wi-Fi ne prend pas en charge le mode hors bande (Intel ME ne peut pas gérer les adaptateurs Wi-Fi de manière indépendante).

- Pilotes Intel ME installés (pour le provisionnement en bande) — Téléchargez-les depuis le support HP ou

softpaq.hp.com. - Accès réseau aux ports AMT — Le pare-feu doit autoriser TCP 16992 (HTTP) et/ou 16993 (HTTPS/TLS) de votre poste de gestion vers les postes de travail cibles.

- MeshCommander ou un autre client AMT installé sur votre PC de gestion.

Étape 1 : Activer Intel AMT dans le BIOS (MEBx)

Sur les ordinateurs HP EliteDesk, accédez au MEBx pendant l'autotest de démarrage (POST) en appuyant sur Ctrl+P immédiatement après l'affichage du logo HP (ou après l'affichage du nombre de mémoires). Sur certains modèles, il est nécessaire d'activer au préalable l'option d'accès au MEBx dans le BIOS (F10).

1.1 — Activer l'accès MEBx dans le BIOS HP (F10)

- Mettre sous tension / redémarrer le poste de travail

- Appuyez sur F10 pour accéder à la configuration du BIOS

- Accédez à Avancé > Options AMT (ou Options de gestion selon la version du BIOS)

- Désactiver l'option « Déconfigurer AMT au prochain démarrage » .

- Activer l'invite de configuration AMT

- Enregistrer et quitter (F10)

1.2 — Entrez MEBx

- Lors de la prochaine session POST, appuyez sur Ctrl+P lorsque vous y êtes invité.

- Mot de passe MEBx par défaut :

admin(la première connexion oblige à changer de mot de passe) - Nouvelles exigences relatives aux mots de passe : minimum 8 caractères, au moins une majuscule, un chiffre et un caractère spécial (ex. :

AMTadm1n!).

1.3 — Configurer AMT dans MEBx

- Sélectionnez la configuration Intel® AMT

- Définissez la sélection des fonctionnalités de gestion sur Intel(R) AMT

- Accédez à Activer l'accès réseau et confirmez.

- Activez SOL/IDER (pour la redirection Serial over LAN et IDE)

- Activer la sélection des fonctionnalités KVM

- Quittez MEBx et redémarrez.

Étape 2 : Configurer les paramètres réseau AMT

AMT peut utiliser DHCP ou une adresse IP statique. En environnement d'entreprise, une adresse IP statique (ou une réservation DHCP par adresse MAC) est fortement recommandée pour une gestion fiable.

Via MEBx (manuel/statique)

- Dans MEBx, accédez à Configuration Intel(R) AMT > Paramètres TCP/IP > Configuration IPv4 du réseau local câblé

- Désactivez le mode DHCP pour une adresse IP statique, ou laissez -le activé pour un usage non DHCP.

- Si l'adresse IP est statique : saisissez l'adresse IP , le masque de sous-réseau , la passerelle par défaut et le DNS.

- Remarque : L’adresse IP de l’AMT est distincte de l’adresse IP du système d’exploitation. L’adresse MAC de l’AMT (utilisée pour les réservations DHCP) correspond généralement à l’adresse MAC de l’hôte + 1 (visible dans MEBx ou via

wmic nicconfig).

Via PowerShell (en bande, après provisionnement)

# Check AMT provisioning state (requires Intel ME driver)

$amt = Get-WmiObject -Namespace root\INTEL_ME -Class ME_System

$amt.ProvisioningState

# 0 = Pre-provisioned, 1 = In-provisioning, 2 = Post-provisioned

# Get AMT IP and UUID via WMI

Get-WmiObject -Namespace root\INTEL_ME -Class ME_NH_IPv4Protocol | Select-Object IPAddress, SubnetMask

Modes de provisionnement

- Mode de contrôle administratif (ACM) — Fonctionnalités complètes, nécessite un certificat de provisionnement (PKI). Utilisé dans les déploiements d’entreprise avec un serveur de provisionnement (Intel SCS ou MeshCentral).

- Mode de contrôle client (CCM) — Simplifié, aucun certificat requis. KVM exige le consentement de l’utilisateur (une invite s’affiche à l’écran). Convient aux déploiements de petite taille.

Étape 3 : Installer MeshCommander

MeshCommander est un outil de gestion Intel AMT gratuit et open source développé par Ylian Saint-Hilaire (Intel). Il offre une interface web complète pour la gestion AMT : KVM, contrôle de l’alimentation, redirection IDE, inventaire matériel, journaux d’événements, etc.

Option A — Application Node.js autonome

# Prerequisites: Node.js v14+ installed

# Install MeshCommander globally via npm

npm install -g meshcommander

# Start MeshCommander (default port 3000)

meshcommander

# Access the web interface

# Open browser: http://localhost:3000

Option B — Télécharger le fichier HTML autonome

MeshCommander est également distribué sous la forme d'un unique fichier HTML autonome qui peut être ouvert directement dans un navigateur :

# Download the standalone HTML interface

curl -O https://www.meshcommander.com/meshcommander/download

# Or visit: https://www.meshcommander.com/meshcommander

# Download "MeshCommander.htm" — runs entirely in-browser, no server needed

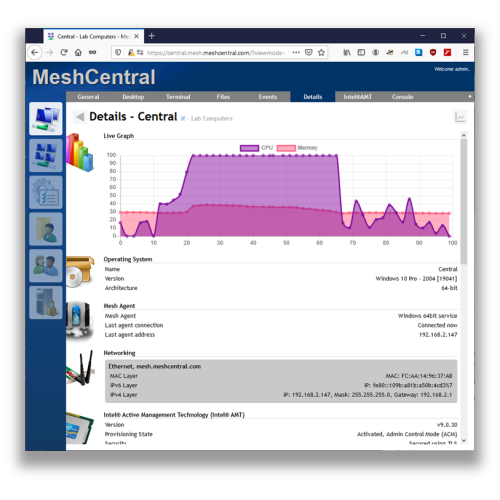

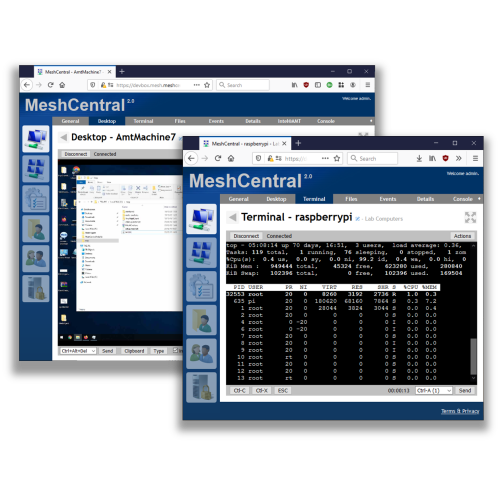

Option C — Intégrée à MeshCentral

Si vous utilisez MeshCentral (la plateforme complète de gestion d'entreprise), MeshCommander est déjà intégré. MeshCentral peut être auto-hébergé et offre une gestion centralisée des AMT à grande échelle.

npm install -g meshcentral

node node_modules/meshcentral --install

# MeshCentral auto-installs as a service and provides a web UI on port 443

Étape 4 : Se connecter à un poste de travail via MeshCommander

Une fois que MeshCommander est en cours d'exécution à http://localhost:3000 :

- Cliquez sur « Ajouter un ordinateur »

- Saisissez l' adresse IP ou le nom d'hôte AMT du poste de travail cible

- Sélectionnez le type de connexion : HTTP (port 16992) ou HTTPS/TLS (port 16993)

- Saisissez le nom d'utilisateur AMT (par défaut :

admin) et le mot de passe (celui que vous avez défini dans MEBx). - Cliquez sur Connecter

En cas de succès, vous accéderez au tableau de bord AMT du poste de travail et à toutes les fonctionnalités hors bande. La connexion s'établit directement entre votre navigateur et le firmware AMT du système cible, sans passer par le système d'exploitation.

Conseil : Si vous utilisez le mode de contrôle client (CCM), KVM affichera une boîte de dialogue sur l’écran cible pour demander l’autorisation à l’utilisateur local. En mode entreprise (ACM), KVM fonctionne en arrière-plan, sans intervention de l’utilisateur.

Fonctionnalités principales : Ce que vous pouvez faire

Télécommande KVM

Accès complet à distance au bureau graphique de la machine (BIOS, menu de démarrage et connexion au système d'exploitation inclus) grâce au matériel Intel ME, et non au système d'exploitation. Utilise le protocole RFB (VNC) en interne.

- Fonctionne même lorsque le système d'exploitation est planté, bloqué ou n'a pas encore démarré.

- Prend en charge le transfert du presse-papiers et les entrées souris/clavier

- Résolution limitée à la mémoire tampon matérielle (généralement 1024×768 dans le BIOS, résolution maximale dans le système d'exploitation)

Contrôle de puissance

Contrôle complet de l'état d'alimentation ACPI sans avoir besoin de WOL (paquets magiques Wake-on-LAN) :

- Mise sous tension — Démarrage à partir de l'arrêt complet (S5)

- Arrêt (propre) — Envoi d'un signal d'arrêt du système d'exploitation

- Coupure de courant (forcée) — Coupure de courant brutale

- Réinitialisation — Redémarrage forcé

- Veille / Hibernation — Transition vers les états S3/S4

- Accès au BIOS — Démarrage direct à distance dans la configuration du BIOS

Redirection IDE (IDER)

Montez un fichier ISO ou IMG local sur votre PC d'administration comme lecteur CD/DVD virtuel sur le poste de travail distant. Idéal pour la réinstallation du système d'exploitation ou l'exécution d'outils de diagnostic.

- Sélectionnez un fichier ISO sur votre ordinateur local.

- Démarrez le poste de travail distant à partir de celui-ci

- La vitesse de transfert est limitée par la bande passante du réseau (un réseau local de 100 Mbps est acceptable ; 1 Gbps est idéal).

Série sur réseau local (SOL)

Accédez à la console série de la machine distante via TCP. Utile pour les environnements sans interface graphique ou pour les diagnostics de démarrage très précoces. Dans MeshCommander, cette fonction est disponible dans l'onglet « Série » et se connecte au point de terminaison AMT SOL.

# Connect to SOL via amtterm (Linux)

sudo apt install amtterm

amtterm -u admin -p AMTadm1n! 192.168.1.50

Inventaire du matériel

AMT expose l'inventaire complet du matériel SMBIOS/DMI sans démarrer le système d'exploitation : modèle du processeur, capacité et vitesse de la RAM, périphériques de stockage, adresses MAC des cartes réseau, version du BIOS, etc. Utile pour les audits de parc informatique sans déploiement d'agent.

Journal des événements

AMT conserve un journal d'événements matériels persistant (similaire à IPMI SEL) qui enregistre les événements liés à l'alimentation, les alertes de température, les mises à jour du micrologiciel et les opérations de gestion, indépendamment du journal d'événements du système d'exploitation. Ce journal est conservé même après un redémarrage ou une réinstallation du système d'exploitation.

Cas d'utilisation en entreprise : Gestion de 200 postes de travail

Pour les organisations disposant d'un grand nombre de stations de travail HP EliteDesk ou équivalentes vPro, AMT permet une gestion centralisée à grande échelle. Voici des exemples pratiques de gestion en masse.

Mise sous tension en masse via PowerShell

# Requires: WS-Management module or custom SOAP calls

# Simple example: power on a list of workstations via AMT HTTP API

$amtCredential = Get-Credential -Message "AMT admin password"

$workstations = Get-Content C:\mgmt\amt-hosts.txt # one IP per line

foreach ($host in $workstations) {

$uri = "http://${host}:16992/wsman"

$action = "http://schemas.dmtf.org/wbem/wscim/1/cim-schema/2/CIM_PowerManagementService/RequestPowerStateChange"

# PowerState 2 = Power On

$body = @"

<?xml version="1.0" encoding="UTF-8"?>

<s:Envelope xmlns:s="http://www.w3.org/2003/05/soap-envelope"

xmlns:wsa="http://schemas.xmlsoap.org/ws/2004/08/addressing"

xmlns:wsman="http://schemas.dmtf.org/wbem/wsman/1/wsman.xsd">

<s:Header>

<wsa:Action>$action</wsa:Action>

<wsa:To>$uri</wsa:To>

<wsman:ResourceURI>http://schemas.dmtf.org/wbem/wscim/1/cim-schema/2/CIM_PowerManagementService</wsman:ResourceURI>

<wsa:MessageID>uuid:$([guid]::NewGuid())</wsa:MessageID>

<wsa:ReplyTo><wsa:Address>http://schemas.xmlsoap.org/ws/2004/08/addressing/role/anonymous</wsa:Address></wsa:ReplyTo>

</s:Header>

<s:Body>

<p:RequestPowerStateChange_INPUT xmlns:p="http://schemas.dmtf.org/wbem/wscim/1/cim-schema/2/CIM_PowerManagementService">

<p:PowerState>2</p:PowerState>

<p:ManagedElement>...</p:ManagedElement>

</p:RequestPowerStateChange_INPUT>

</s:Body>

</s:Envelope>

"@

try {

Invoke-WebRequest -Uri $uri -Method POST -Body $body `

-ContentType "application/soap+xml; charset=UTF-8" `

-Headers @{ SOAPAction = $action } `

-Credential $amtCredential -UseBasicParsing | Out-Null

Write-Host "✅ $host — Power On sent"

} catch {

Write-Host "❌ $host — Error: $_"

}

}

MeshCentral pour la gestion de flotte

Pour la gestion de parcs informatiques importants (plus de 100 postes de travail), MeshCentral (le serveur associé à MeshCommander) est la solution recommandée. Il offre :

- Console Web centralisée pour tous les appareils AMT

- Provisionnement automatisé (ACM ou CCM) avec gestion des certificats

- Opérations de production d'électricité en vrac, tâches planifiées

- API REST complète pour l'intégration avec les outils ITSM (ServiceNow, Jira, etc.)

- Gestion par agents (lorsque l'AMT n'est pas disponible)

# MeshCentral REST API — Get all devices and power state

curl -k -c cookies.txt -b cookies.txt \

-X POST "https://meshcentral.company.local/api/" \

-H "Content-Type: application/json" \

-d '{"action":"login","username":"admin","password":"YourPassword"}'

# List all nodes in a mesh group

curl -k -b cookies.txt \

"https://meshcentral.company.local/api/?action=nodes&meshid=mesh//domain/meshid"

Script d'inventaire des actifs via AMT WMI (Windows, en bande)

# Bulk inventory: collect AMT version + UUID from all workstations in domain

$computers = Get-ADComputer -Filter {OperatingSystem -like "*Windows*"} | Select-Object -ExpandProperty Name

$results = foreach ($pc in $computers) {

try {

$me = Get-WmiObject -ComputerName $pc -Namespace root\INTEL_ME -Class ME_System -ErrorAction Stop

[PSCustomObject]@{

ComputerName = $pc

AMTVersion = $me.FWVersion

UUID = $me.UUID

Provisioned = ($me.ProvisioningState -eq 2)

}

} catch {

[PSCustomObject]@{ ComputerName = $pc; AMTVersion = "N/A"; UUID = "N/A"; Provisioned = $false }

}

}

$results | Export-Csv -Path C:\Reports\amt-inventory.csv -NoTypeInformation

Write-Host "Inventory saved to C:\Reports\amt-inventory.csv"

Considérations de sécurité

Intel AMT est un outil extrêmement puissant, mais cette puissance est à double tranchant. Une configuration incorrecte peut en faire une faille de sécurité importante. Les étapes de renforcement suivantes sont donc indispensables pour tout déploiement en entreprise.

1. Modifiez immédiatement le mot de passe AMT par défaut

Le mot de passe MEBx par défaut est admin. Si vous activez AMT sans le modifier, n'importe quel périphérique de votre réseau peut s'authentifier auprès de l'interface AMT avec des droits d'administrateur complets. Il s'agit de la vulnérabilité exploitée dans la CVE-2017-5689 (Intel AMT « Silent Bob is Silent » — CVSS 10.0).

# Verify AMT is not using default credentials — try this from any machine on the LAN

curl -s --digest -u admin:admin http://<AMT_IP>:16992/wsman -o /dev/null -w "%{http_code}"

# If this returns 200, the AMT password is still "admin" — CHANGE IT IMMEDIATELY

2. Isolation VLAN

Placez le trafic de gestion AMT sur un VLAN dédié (par exemple, VLAN 99 — gestion) accessible uniquement depuis votre sous-réseau de gestion informatique. Utilisez le marquage VLAN 802.1Q de votre commutateur pour isoler les ports AMT (16992/16993) du trafic utilisateur. AMT prend en charge nativement le marquage VLAN ; configurez-le dans MEBx sous Paramètres TCP/IP > VLAN .

3. Activer TLS (HTTPS sur le port 16993)

En mode CCM sans TLS, les informations d'identification AMT sont transmises via HTTP Digest et sont donc observables sur le réseau. Il est impératif de configurer systématiquement les certificats TLS pour AMT.

- Dans MEBx : accédez à Configuration et installation à distance > Infrastructure à clés publiques TLS

- Utilisez votre autorité de certification interne ou un certificat auto-signé

- MeshCommander et MeshCentral prennent tous deux en charge nativement les connexions TLS.

4. Désactiver les fonctionnalités AMT inutilisées

Si vous n'avez pas besoin de SOL ou de la redirection IDE, désactivez-les dans MEBx afin de réduire la surface d'attaque. Ne conservez que les fonctionnalités que vous utilisez activement.

5. Surveillez le journal des événements AMT

Le journal des événements AMT enregistre chaque action de gestion. Intégrez-le à votre SIEM (Splunk, Elastic, etc.) pour détecter les accès non autorisés. MeshCentral peut transférer les événements AMT vers syslog.

# Read AMT event log via MeshCommander CLI

node meshcommander amteventlog --host 192.168.1.50 --user admin --pass AMTadm1n!

6. Mettez à jour régulièrement le firmware Intel ME

Les vulnérabilités du firmware Intel ME (comme INTEL-SA-00075 en 2017) peuvent être critiques. Utilisez le système SoftPaq de HP pour maintenir le firmware ME à jour.

# Check current ME firmware version on Windows

Get-WmiObject -Namespace root\INTEL_ME -Class ME_System | Select-Object FWVersion

# Or via Intel's MEInfo tool

MEInfoWin64.exe -verbose | findstr "FW Version"

Conclusion

Intel AMT et MeshCommander forment une solution de gestion hors bande performante et économique pour les parcs de stations de travail d'entreprise. Pour toute organisation utilisant des stations de travail HP EliteDesk, HP Z ou tout autre matériel Intel vPro, AMT offre des fonctionnalités auparavant réservées aux serveurs dotés d'un contrôleur BMC dédié : KVM à distance, contrôle de l'alimentation, montage de supports virtuels et diagnostics matériels, le tout sans système d'exploitation.

Les points clés à retenir pour un déploiement réussi :

- Commencez par la sécurité : modifiez les mots de passe par défaut, activez TLS et isolez le réseau sur un VLAN de gestion avant toute autre chose.

- Utilisez MeshCentral pour une gestion à grande échelle : au-delà de 20 postes de travail, MeshCommander devient difficile à gérer seul ; MeshCentral fournit la couche de gestion de parc.

- Tirez parti d'ACM en entreprise : le mode de contrôle client est pratique mais limité ; investissez dans un provisionnement PKI adéquat pour un accès KVM silencieux complet.

- Intégrez-le à votre solution ITSM : l’API REST/WS-Management d’AMT simplifie le déclenchement d’actions à distance depuis ServiceNow, Ansible ou toute autre plateforme d’automatisation.

Pour les environnements HP EliteDesk en particulier, l'investissement dans une configuration AMT appropriée est rentabilisé presque immédiatement : la première fois que vous devrez diagnostiquer à distance un écran bleu sur une machine dans un bureau fermé à minuit, ou déployer une réinstallation du système d'exploitation sur 50 postes de travail simultanément, vous comprendrez exactement pourquoi Intel AMT a sa place dans la boîte à outils de tout administrateur système d'entreprise.