Kali Linux + IA locale : hackez en langage naturel avec HexStrike AI et Ollama

Kali Linux intègre désormais HexStrike AI, un outil MCP qui utilise un LLM local pour traduire vos instructions en langage naturel en commandes de pentest réelles — 100% offline, sans cloud.

L’intelligence artificielle est en train de transformer le pentest. Kali Linux, la distribution de référence pour les tests d’intrusion, intègre depuis mars 2026 HexStrike AI, un outil basé sur le protocole MCP (Model Context Protocol) qui permet d’utiliser un LLM local et offline pour générer et exécuter des commandes de pentest à partir de simples phrases en langage naturel.

Fini les commandes à mémoriser. Vous tapez : « énumère les services sur 192.168.1.1 » et l’IA génère et exécute le bon nmap. Le tout sans envoyer une seule donnée vers un service cloud. Ce guide couvre l’installation complète de la stack officielle Kali.

Qu’est-ce que HexStrike AI ?

HexStrike AI (v6.0) est un outil de cybersecurité automatisé basé sur MCP, désormais disponible en paquet officiel Kali Linux. Il expose plus de 150 modules offensifs via une API locale sur 127.0.0.1:8888.

- Architecture multi-agents : plusieurs agents IA spécialisés travaillent en parallèle

- 150+ modules intégrés : nmap, sqlmap, mitmproxy, pwntools, selenium...

- 100% local : aucune donnée ne quitte votre machine

- Cas d’usage : bug bounty, CTF, red team, recherche de vulnérabilités

Le protocole MCP expliqué

Le Model Context Protocol (MCP) permet à un LLM d’interagir avec des outils externes. Dans notre stack :

- Serveur MCP = HexStrike AI (expose les outils de pentest)

- Client MCP = 5ire (interface graphique qui orchestre le LLM)

- LLM = Ollama en local (llama3, mistral, qwen...)

Prérequis matériels

- GPU NVIDIA minimum : GTX 1060 6GB (CUDA 12.4+)

- RAM système : 16 GB recommandé

- Stockage : 10-30 GB pour les modèles LLM

- OS : Kali Linux rolling 2026.x

1. Installation du driver NVIDIA et CUDA

sudo apt update && sudo apt upgrade -y

sudo apt install -y linux-headers-$(dpkg --print-architecture) nvidia-driver nvidia-smi

sudo reboot

# Vérifier après reboot

nvidia-smi

nvcc --version2. Installation d’Ollama

sudo apt update && sudo apt install -y ollama

sudo systemctl enable --now ollama

# Télécharger un modèle LLM

ollama pull llama3

ollama pull mistral

# Tester

ollama run llama3 "Donne-moi une commande nmap pour scanner 192.168.1.1"3. Installation de 5ire

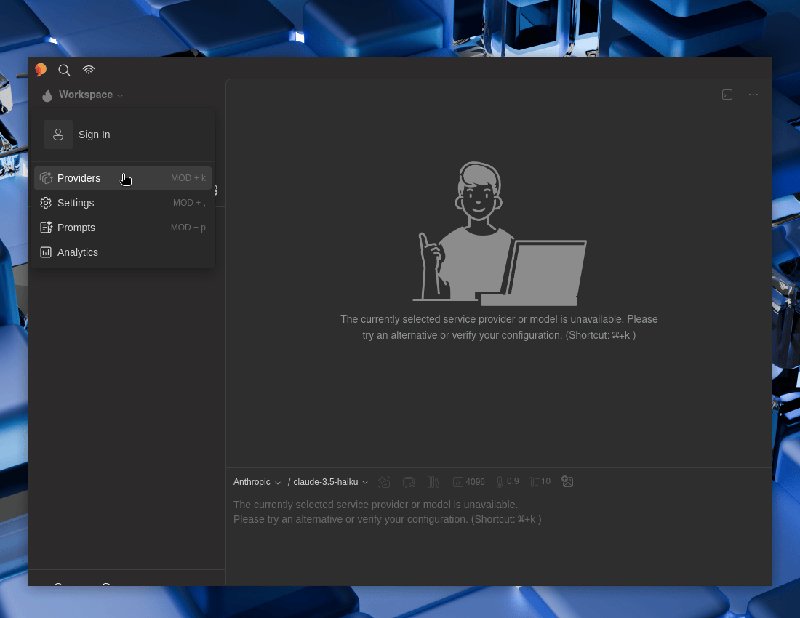

5ire est le client MCP graphique recommandé par l’équipe Kali.

sudo apt update && sudo apt install -y 5ire

5ire

Dans 5ire : Settings → Providers → Ollama, URL : http://127.0.0.1:11434, modèle : llama3

4. Installation de HexStrike AI

sudo apt update

sudo apt install -y hexstrike-ai

# Démarrer le serveur API

hexstrike_server --port 8888 &

curl http://127.0.0.1:8888/health5. Connecter 5ire à HexStrike AI

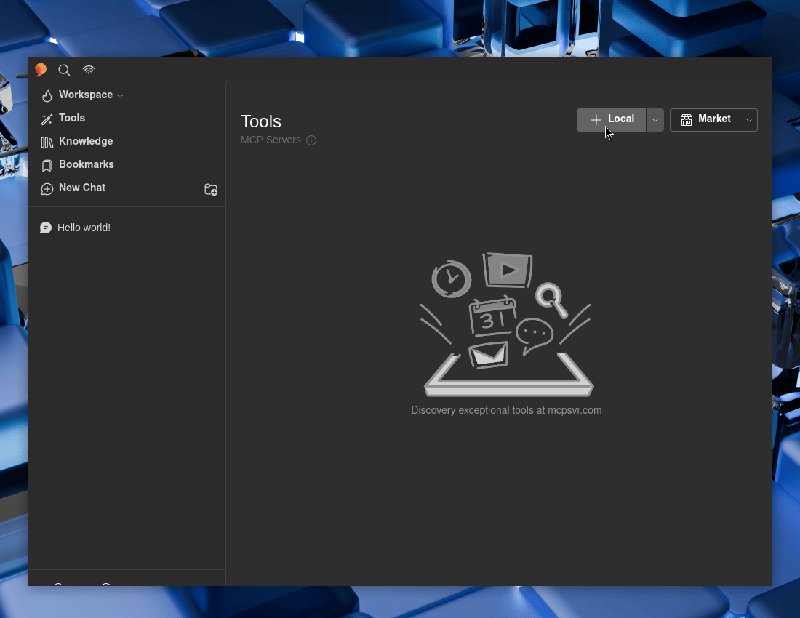

Dans 5ire : Settings → MCP Servers → Ajouter, URL : http://127.0.0.1:8888

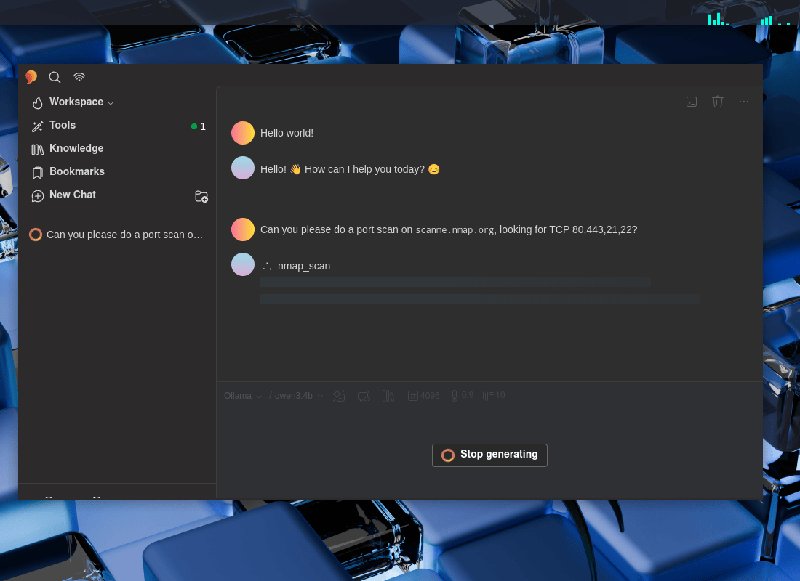

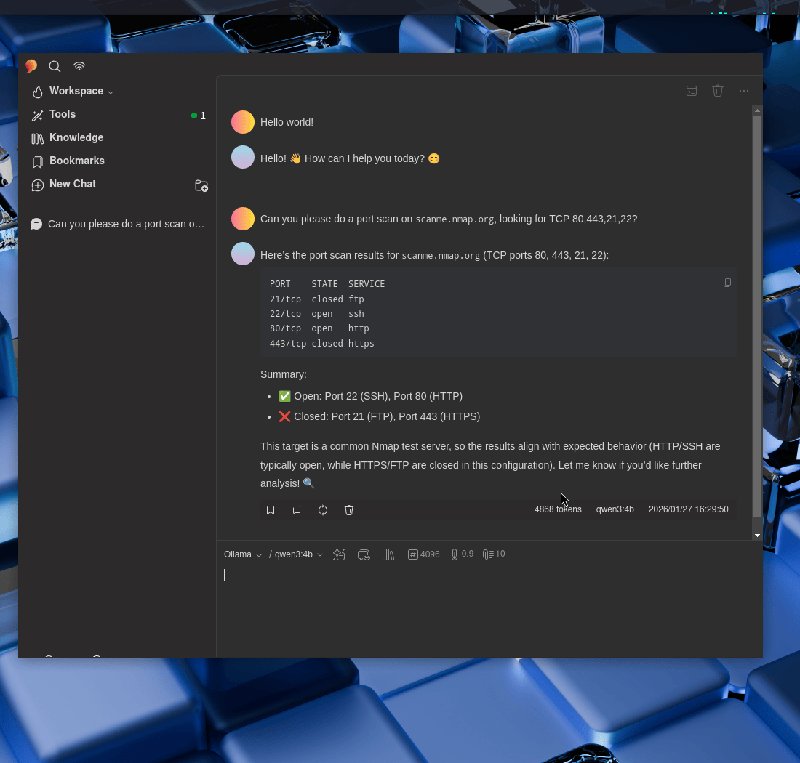

Utilisation en langage naturel

# Reconnaissance

"Énumère tous les services ouverts sur 192.168.1.0/24"

"Fais un scan agressif de 10.0.0.1"

"Cherche des sous-domaines de exemple.com"

# Vulnérabilités

"Cherche des vulnérabilités SQLi sur http://target.local/login"

"Vérifie si cette app web est vulnérable aux injections XSS"

# (Lab uniquement)

"Génère un rapport complet des vulnérabilités trouvées"

Ce qui se passe en arrière-plan :

- Le LLM analyse la requête et choisit le module

nmap - Génère la commande :

nmap -sV -sC -T4 192.168.1.0/24 - HexStrike exécute et capture la sortie

- Le LLM produit un résumé lisible

Cadre légal

- Utilisez cet outil uniquement sur des systèmes que vous possédez ou avec autorisation écrite

- En France, test d’intrusion non autorisé = article 323-1 du Code pénal (2 ans + 60 000 €)

- S’entraîner légalement : HackTheBox, TryHackMe, lab VirtualBox/Proxmox

Conclusion

HexStrike AI + Ollama + 5ire forment une stack de pentest assisté par IA entièrement locale. La possibilité d’interagir en langage naturel avec 150+ outils offensifs, sans aucune donnée envoyée dans le cloud, représente un tournant dans la manière dont les professionnels de la sécurité travaillent.

Références officielles :