Windows 11 intègre enfin Sysmon nativement : guide complet pour les sysadmins (KB5079473)

La mise à jour KB5079473 de mars 2026 intègre Sysmon nativement dans Windows 11. Découvrez ce qu’est Sysmon, pourquoi c’est essentiel pour la sécurité, et comment le configurer.

La mise à jour cumulative KB5079473, déployée par Microsoft le 11 mars 2026, marque un tournant pour les administrateurs système Windows : Sysmon est désormais intégré nativement dans Windows 11 (versions 24H2 et 25H2). Fini le téléchargement manuel sur Sysinternals, fini les scripts de déploiement maison — l’outil de monitoring le plus utilisé dans les SOC du monde entier devient une fonctionnalité standard du système d’exploitation.

Dans ce guide, nous allons couvrir ce qu’est Sysmon, pourquoi il est indispensable, et comment tirer parti de cette intégration native pour améliorer la sécurité de vos postes de travail.

Qu’est-ce que Sysmon ?

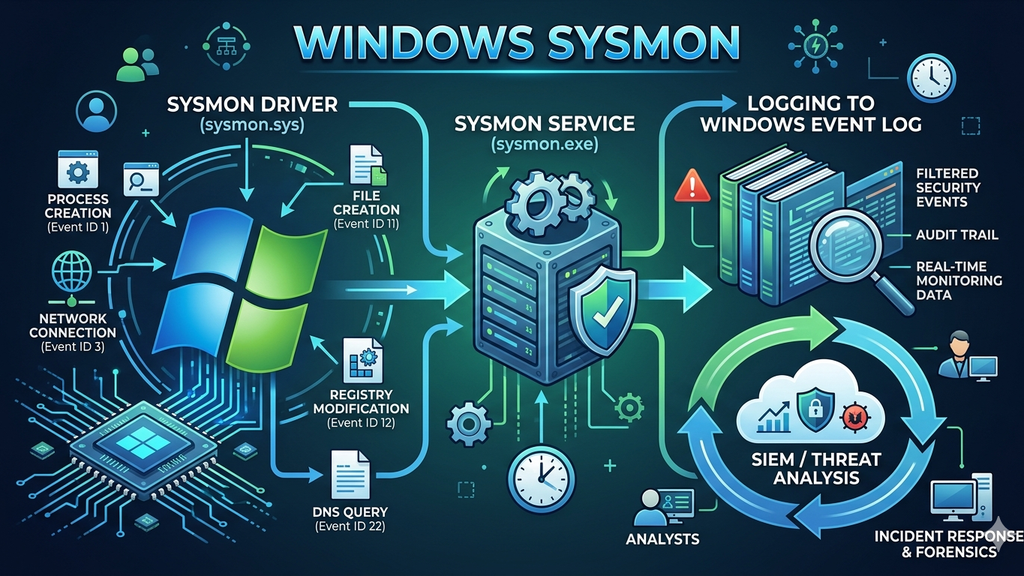

Sysmon (System Monitor) est un outil de la suite Sysinternals, développé par Mark Russinovich et l’équipe Microsoft. Il s’installe en tant que driver kernel et service Windows, et enregistre de manière détaillée les événements système dans le Windows Event Log, sous le canal Microsoft-Windows-Sysmon/Operational.

Contrairement à l’audit natif de Windows, Sysmon capture des informations que le journal d’événements standard ne fournit pas :

- Le hash SHA-256 de chaque processus lancé

- La ligne de commande complète avec tous les arguments

- Le processus parent (qui a lancé quoi)

- Les connexions réseau avec IP source, IP destination, port et processus responsable

- Les modifications du registre en temps réel

- Le chargement de DLL dans les processus

- Les requêtes DNS

Le résultat : une traçabilité complète de tout ce qui se passe sur la machine, que ce soit pour détecter une intrusion en cours ou pour analyser un incident a posteriori.

Sysmon devient natif dans Windows 11 avec KB5079473

Avant cette mise à jour, le déploiement de Sysmon en entreprise nécessitait :

- Télécharger l’exécutable depuis learn.microsoft.com/sysinternals

- Le distribuer via SCCM, Intune, PDQ Deploy ou un GPO de script

- Gérer les mises à jour manuellement

- S’assurer que le service ne soit pas désactivé par les utilisateurs

Avec KB5079473 (builds 26100.8037 pour 24H2 et 26200.8037 pour 25H2), Sysmon est maintenant un composant optionnel Windows, activable via PowerShell ou GPO, mis à jour automatiquement via Windows Update, et protégé contre la désactivation par les utilisateurs standards.

Cette mise à jour apporte également d’autres nouveautés notables pour les sysadmins :

- Un test de vitesse réseau intégré directement dans la barre des tâches

- Le support natif Pan and Tilt pour les caméras professionnelles compatibles

- Des correctifs de sécurité critiques : CVE-2026-0847 et CVE-2026-0851

Pourquoi Sysmon est indispensable pour les sysadmins

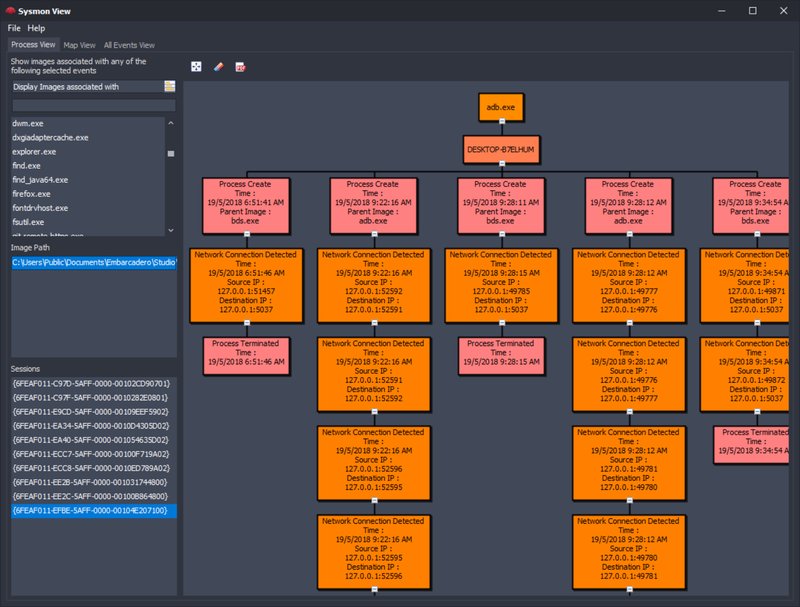

Les attaques modernes exploitent souvent des techniques qui contournent les antivirus traditionnels : attaques fileless, living-off-the-land (utilisation d’outils système légitimes comme PowerShell ou WMI), injection de code en mémoire. Ces techniques laissent peu de traces sur le disque, mais elles laissent toujours des traces dans le comportement du système — et c’est exactement ce que Sysmon capture.

Cas d’usage concrets :

- Détection de malware : un ransomware qui chiffre des fichiers génère des centaines d’Event ID 11 (FileCreate) en quelques secondes — alerte immédiate

- Dump LSASS : les attaques Mimikatz accèdent au processus lsass.exe — Sysmon Event ID 10 (ProcessAccess) détecte cet accès

- Persistance : une clé de registre ajoutée dans

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Runest logée par Event ID 12/13 - Lateral movement : une connexion PowerShell vers un autre poste du réseau interne apparaît dans Event ID 3 (NetworkConnect)

- Forensique : en cas d’incident, les logs Sysmon permettent de reconstituer exactement la chaîne d’attaque (qui a lancé quoi, quand, depuis quel processus parent)

Les Event IDs Sysmon à connaître absolument

Sysmon génère des événements numérotés. Voici les plus importants pour la détection de menaces :

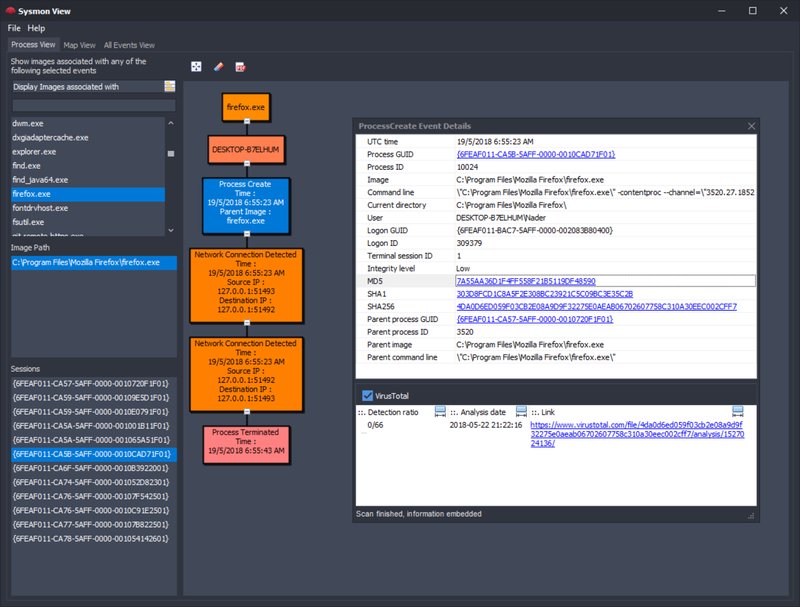

- Event ID 1 — Process Create : chaque nouveau processus créé, avec son hash SHA-256, sa ligne de commande complète, son PID et le processus parent. C’est l’événement le plus utile.

- Event ID 3 — Network Connection : toute connexion TCP/UDP initialisée, avec IP source, IP destination, port et processus responsable.

- Event ID 7 — Image Loaded : toute DLL chargée dans un processus. Utile pour détecter le DLL hijacking.

- Event ID 8 — CreateRemoteThread : injection de code dans un autre processus. Signature classique des malwares et des outils de post-exploitation.

- Event ID 10 — ProcessAccess : accès à la mémoire d’un autre processus. Indispensable pour détecter les dumps de credentials (Mimikatz sur lsass.exe).

- Event ID 11 — FileCreate : création de fichier. Détection de ransomwares, de droppers, de fichiers malveillants déposés dans des dossiers sensibles.

- Event ID 12 — RegistryEvent (Create/Delete) et Event ID 13 — RegistryEvent (Set) : modifications du registre. Persistance, modification de paramètres de sécurité.

- Event ID 22 — DnsQuery : chaque requête DNS effectuée par un processus. Détection de C2 (command & control) via des domaines suspects.

Installation classique de Sysmon (avant KB5079473)

Si votre parc n’est pas encore sur Windows 11 24H2/25H2 avec KB5079473, voici comment installer Sysmon manuellement :

# Télécharger Sysmon depuis Microsoft Sysinternals

Invoke-WebRequest -Uri "https://download.sysinternals.com/files/Sysmon.zip" -OutFile "C:\Tools\Sysmon.zip"

# Extraire l'archive

Expand-Archive -Path "C:\Tools\Sysmon.zip" -DestinationPath "C:\Tools\Sysmon" -Force

# Installer avec acceptation de la licence

cd C:\Tools\Sysmon

.\Sysmon64.exe -accepteula -i

# Vérifier que le service est actif

Get-Service Sysmon64Sur les versions 32 bits, utiliser Sysmon.exe au lieu de Sysmon64.exe. Sur ARM64, utiliser Sysmon64a.exe.

Pour déployer en masse via PowerShell Remoting :

# Déploiement sur plusieurs machines du domaine

$Computers = Get-ADComputer -Filter * | Select-Object -ExpandProperty Name

foreach ($Computer in $Computers) {

Invoke-Command -ComputerName $Computer -ScriptBlock {

if (-not (Get-Service Sysmon64 -ErrorAction SilentlyContinue)) {

\\SERVEUR\Partage\Sysmon64.exe -accepteula -i \\SERVEUR\Partage\sysmonconfig.xml

}

}

}Activer Sysmon natif sur Windows 11 (KB5079473)

Commencez par vérifier que KB5079473 est installé sur le poste :

# Vérifier la présence du patch

Get-HotFix -Id KB5079473

# Vérifier le build Windows

[System.Environment]::OSVersion.Version

# Résultat attendu : 10.0.26100.8037 (24H2) ou 10.0.26200.8037 (25H2)Une fois le patch confirmé, activez Sysmon natif :

# Activer Sysmon via la fonctionnalité optionnelle Windows

Enable-WindowsOptionalFeature -Online -FeatureName "Sysmon" -NoRestart

# Vérifier l’activation

Get-WindowsOptionalFeature -Online -FeatureName "Sysmon"

# Vérifier le service

Get-Service -Name "Sysmon*"

# Tester que les événements sont bien générés

Get-WinEvent -LogName "Microsoft-Windows-Sysmon/Operational" -MaxEvents 5Via GPO, le paramètre se trouve dans : Configuration ordinateur > Paramètres Windows > Composants optionnels. Cela permet d’activer Sysmon sur tout le parc depuis un seul point de contrôle.

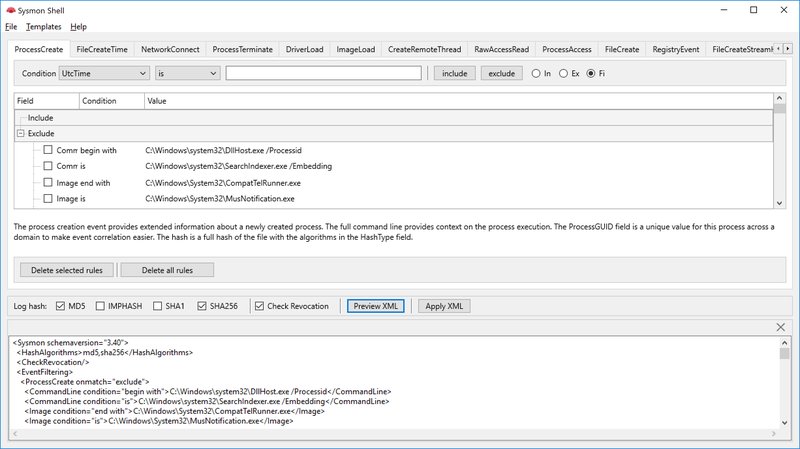

Créer une configuration Sysmon avancée

Sans configuration, Sysmon génère un volume énorme de logs (notamment les Event ID 3 et 7). Il est essentiel de créer un fichier de configuration XML pour filtrer le bruit et ne garder que ce qui a de la valeur.

Exemple de configuration de base :

<Sysmon schemaversion="4.90">

<HashAlgorithms>md5,sha256,IMPHASH</HashAlgorithms>

<CheckRevocation>False</CheckRevocation>

<EventFiltering>

<!-- Process Create : logger tout sauf les processus système connus -->

<RuleGroup name="" groupRelation="or">

<ProcessCreate onmatch="exclude">

<Image condition="is">C:\Windows\System32\svchost.exe</Image>

<Image condition="is">C:\Windows\System32\SearchIndexer.exe</Image>

</ProcessCreate>

</RuleGroup>

<!-- Connexions réseau : exclure le bruit système -->

<RuleGroup name="" groupRelation="or">

<NetworkConnect onmatch="exclude">

<Image condition="is">C:\Windows\System32\svchost.exe</Image>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

</RuleGroup>

<!-- Détection dump LSASS (Mimikatz) -->

<RuleGroup name="" groupRelation="or">

<ProcessAccess onmatch="include">

<TargetImage condition="end with">lsass.exe</TargetImage>

</ProcessAccess>

</RuleGroup>

<!-- DNS queries : détection C2 -->

<RuleGroup name="" groupRelation="or">

<DnsQuery onmatch="exclude">

<QueryName condition="end with">microsoft.com</QueryName>

<QueryName condition="end with">windows.com</QueryName>

</DnsQuery>

</RuleGroup>

</EventFiltering>

</Sysmon>Appliquer la configuration :

# Appliquer un fichier de config

Sysmon64.exe -c C:\Config\sysmonconfig.xml

# Vérifier la configuration active

Sysmon64.exe -c

# Mettre à jour la config sans redémarrer le service

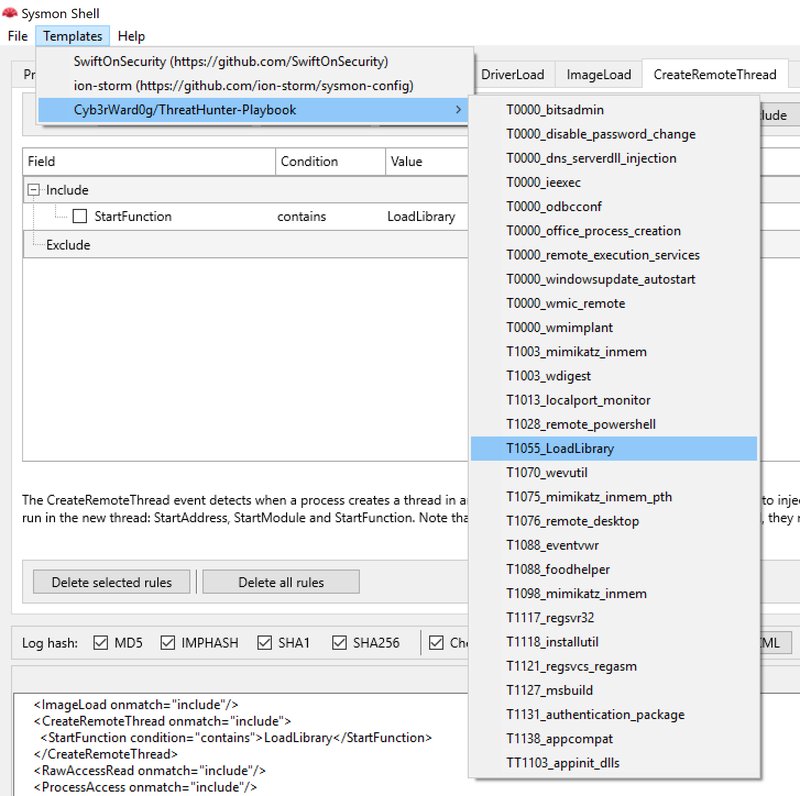

Sysmon64.exe -c C:\Config\sysmonconfig-v2.xmlPour une configuration de production complète et maintenue par la communauté, consultez le projet SwiftOnSecurity/sysmon-config sur GitHub, qui est le standard de facto dans les SOC.

Analyser les logs Sysmon dans l’Observateur d’événements

Les logs Sysmon se trouvent dans l’Observateur d’événements (“Event Viewer”) sous :

Journaux des applications et des services > Microsoft > Windows > Sysmon > Operational

Pour les exploiter via PowerShell :

# Voir les 20 derniers événements Sysmon

Get-WinEvent -LogName "Microsoft-Windows-Sysmon/Operational" -MaxEvents 20 |

Select-Object TimeCreated, Id, Message |

Format-List

# Filtrer sur les créations de processus (Event ID 1) des 30 dernières minutes

$StartTime = (Get-Date).AddMinutes(-30)

Get-WinEvent -FilterHashtable @{

LogName = "Microsoft-Windows-Sysmon/Operational"

Id = 1

StartTime = $StartTime

} | Select-Object TimeCreated, Message

# Chercher les connexions vers un port suspect

Get-WinEvent -FilterHashtable @{

LogName = "Microsoft-Windows-Sysmon/Operational"

Id = 3

} | Where-Object { $_.Message -match ":4444|:1337|:8080" } |

Select-Object TimeCreated, Message

# Exporter les logs en CSV pour analyse externe

Get-WinEvent -LogName "Microsoft-Windows-Sysmon/Operational" -MaxEvents 5000 |

Export-Csv -Path "C:\Logs\sysmon-export.csv" -NoTypeInformation

Intégration Sysmon avec un SIEM

Sysmon seul sur un poste, c’est déjà utile. Mais couplé à un SIEM, c’est là que la détection devient vraiment puissante : corrélation entre plusieurs machines, alertes en temps réel, dashboards centralisés.

Microsoft Sentinel (Azure) dispose d’un connecteur natif Sysmon qui récupère automatiquement les événements depuis les agents Log Analytics.

Elastic Stack (ELK) avec Winlogbeat :

# winlogbeat.yml

winlogbeat.event_logs:

- name: Microsoft-Windows-Sysmon/Operational

event_id: 1, 3, 7, 8, 10, 11, 12, 13, 22

output.elasticsearch:

hosts: ["https://votre-elasticsearch:9200"]

username: "elastic"

password: "votre-mot-de-passe"Splunk avec l’Universal Forwarder et le Sysmon App for Splunk disponible sur Splunkbase.

Dans tous les cas, l’idée est la même : centraliser les logs de tous les postes du parc, créer des règles de détection (ex : "alerte si un processus autre que lsass.exe accède à lsass.exe"), et avoir une visibilité complète sur l’activité de votre infrastructure.

Conclusion

L’intégration de Sysmon dans Windows 11 via KB5079473 est une excellente nouvelle pour tous les sysadmins. Ce qui était autrefois un outil à déployer manuellement devient un composant standard du système, géré et mis à jour via les mêmes canaux que Windows lui-même.

Si vous gérez un parc Windows en entreprise et que vous n’utilisez pas encore Sysmon, c’est le moment idéal pour commencer : activez-le via GPO, déployez une configuration SwiftOnSecurity comme base, et connectez les logs à votre SIEM. La visibilité que vous obtiendrez sur vos postes changera radicalement votre capacité à détecter et répondre aux incidents.

Références officielles :